¿Qué es el phishing?

El phishing consiste en el robo de información personal y/o financiera del usuario, a través de la falsificación de un ente de confianza. De esta forma, el usuario cree estar ingresando los datos en un sitio de confianza cuando, en realidad, estos son enviados directamente al atacante. Para lograr su cometido, este tipo de ataque se vale de técnicas de Ingeniería Social para engañar a los usuarios y que estos confíen sus datos al atacante. Dependiendo del caso, a través del phishing un atacante puede obtener información como contraseñas de correo electrónico, contraseñas de redes sociales, PIN de la tarjeta de crédito, etc.

Este tipo de robo de identidad se está haciendo cada vez más popular por la facilidad con que personas confiadas normalmente revelan información personal a los atacantes, incluyendo contraseñas y números de tarjetas de crédito. Una vez esta información es adquirida, los criminales pueden usar esos datos personales para ingresar a las cuentas de la víctima para utilizarlas, o incluso impedir a las víctimas acceder a sus propias cuentas.

¿Cómo funciona el phishing?

El criminal, conocido como phisher, se vale de técnicas de ingeniería social, haciéndose pasar por una persona o empresa de confianza en una aparente comunicación oficial electrónica, por lo general a través de un correo electrónico, o algún sistema de mensajería instantánea, redes sociales, SMS o incluso utilizando también llamadas telefónicas.

En algunas ocasiones, el criminal o phisher nos pide la información personal (contraseña, PIN de la tarjeta, etc.) en el mismo texto del mensaje; en otras ocasiones envía un enlace que nos redirecciona a una página web falsa, pero que es idéntica o muy similar a la página real. Cuando la víctima revela su contraseña o la introduce en la página falsa, el criminal recibe la contraseña. A partir de ahí, puede ingresar a nuestra cuenta con dicha contraseña.

Ejemplos de phishing:

1. Una persona que se presenta como el administrador de correos nos envía un correo electrónico en el que nos dice que nuestro buzón de correos está lleno y que debemos responder el correo, enviando nuestra dirección de correo y contraseña. Si la víctima responde el correo y envía dicha información, el criminal conocerá nuestra contraseña.

2. Una persona en Facebook nos envía un mensaje privado en el que nos comparte el enlace de una supuesta noticia. Al abrir el enlace, nos dirige a una página muy similar a la de Facebook, en la que nos pide nuestro usuario y contraseña. Sin embargo, si nos fijamos en la URL o dirección, se trata de una página falsa, ya que es un dominio diferente a facebook.com. Si ingresamos nuestra contraseña, el criminal conocerá nuestra contraseña y podrá acceder a nuestra cuenta de Facebook.

3. Recibimos un supuesto correo electrónico de nuestro banco, en el que nos dicen que detectaron actividad sospechosa en nuestra cuenta y que, para prevenir el daño, debemos ingresar a un enlace determinado. Al hacer click en el enlace, nos abre una página muy similar a la de nuestro banco, en la que nos pide nuestra información personal, incluido el número de tarjeta de crédito y el código de seguridad. Sin embargo, si nos fijamos en la URL o dirección, veremos que no es la página real del banco. Si ingresamos nuestra información, el criminal podrá utilizar nuestra tarjeta para realizar transacciones.

Algunas estadísticas y datos interesantes:

- 24% de los incidentes atendidos por el CERT-PY son de Phishing

- Se detectaron 1.220.523 casos únicos de phishing a nivel global en el 2016, lo que representa un aumento de 65% con respecto al año anterior. La mayor parte de los ataques de phishing financiero tienen vinculación con Brasil. Fuente: APWG

- En una encuesta llevada a cabo por ESET, 14,3% de las empresas paraguayas reportaron haber sido víctimas de un ataque de phishing en el 2016.

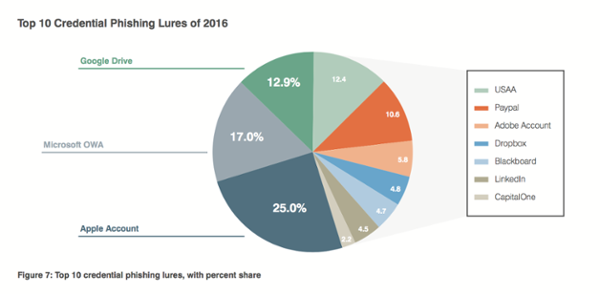

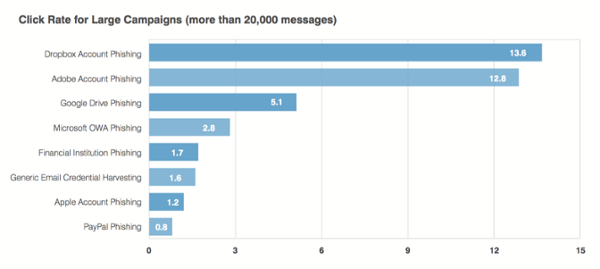

- Las campañas de phishing más comunes son las que buscan obtener credenciales de Apple ID. Sin embargo, desde el punto de vista de las víctimas que realmente compartieron sus credenciales, las campañas más efectivas son las de Dropbox.

- El asunto de correos electrónicos de phishing más popular es el de la falsa solicitud de reseteo de contraseña, en la que el atacante se presenta como el administrador de correo y solicita al usuario que ingrese a un enlace para resetar su contraseña; el 24% de las víctimas caen en este engaño.

- Los casos de phishing e ingeniería social a través de redes sociales aumentó 500% en el último año. La cantidad de perfiles falsos vinculados a phishing a través de redes sociales aumentó en 150% en el último año.

- 87% de las víctimas de phishing mediante correo electrónico ingresan en el enlace malicioso en las primeras 24 horas de recibirlo. Los correos maliciosos relacionados a phishing tienen aumentan los días jueves, entre las 12 y las 13:00. Se presentan picos en días cercanos a feriados o festividades.

Cómo cuidarte del phishing?

Consejos para usuarios:

1. Nunca envíes contraseñas, claves, PIN u otra información personal a través de correo electrónico, mensajes o redes sociales; nadie debería pedirte esta información, por lo tanto nunca lo reveles.

2. Tené mucho cuidado al hacer click en un enlace que te envían por correo electrónico o a través de redes sociales, puede tratarse de un enlace falso! En lugar de hacer click en el enlace, escribe la dirección web (URL) directamente en el navegador o utiliza un marcador que hayas creado con anterioridad.

3. El candado verde o el https:// en la barra de navegación no es una garantía de que el sitio sea real! Existen casos de páginas de phishing escondidas en páginas legítimas comprometidas.

4. No te fíes del remitente del correo, puede ser un remitente falso o una cuenta comprometida! Si tienes dudas si un mensaje fue o no enviado por una persona o entidad, comunicate a través de otro medio y corroboralo personalmente.

5. Introduce tus datos confidenciales solamente en webs seguras. Para asegurarte que se trata de la página web real a la que quieres ingresar, fijate en la dirección web (URL) en la barra del navegador.

6. Tener mucho cuidado con el correo que llega a la bandeja de correo no deseado. Si bien, en ocasiones el correo legítimo puede terminar en la bandeja de spam, en muchos casos el correo que se encuentra allí es malicioso. Si no estamos absolutamente seguros que es un correo legítimo, no debemos abrirlo.

7. Revisa periodicamente tus cuentas. Los extractos mensuales y los mensajes de notificación de transacciones financieras son especialmente útiles para detectar transferencias o transaccones irregulares que no hayas realizado.

8. Utiliza autenticación de doble factor! La autenticación de doble factor es un mecanismo de seguridad adicional mediante el cual la plataforma, además de pedirte usuario y contraseña, te pide un código de seguridad el cual se envía o genera en el teléfono móvil, por ejemplo. Aunque un atacante obtenga tu contraseña, no podrá ingresar a tu cuenta. Para aprender más sobre autenticación de doble factor lee esta guía: tion/files/8914/3230/6320/Autenticacion_Doble_Factor.pdf

9. Si sospechas que estás ante un caso de phishing, reportalo! Puedes enviar un correo electrónico a abuse@cert.gov.py o a incidentes@cert.gov.py

Consejos para empresas:

1. Educa a tus empleados: puedes realizar charlas, talleres, campañas, o cualquier actividad de concienciación acerca del peligro del phishing y cómo protegerse.

2. Realiza simulacros de phishing e ingeniería social controlados, de modo a medir el nivel de concienciación de tus empleados.

3. Monitorea tus sistemas para detectar actividad sospechosa: accesos desde IPs desconocidas, en horarios poco frecuentes, cuentas de correo que están enviando un volumen inusual de mensajes, etc.

4. Implementa autenticación de doble factor en los sistemas críticos de tu empresa

5. Utiliza un filtro anti-spam adecuado en tu servidor de correo, de modo a filtrar la mayor cantidad de correos maliciosos que reciben.